Account: hier der Zugriffscode, der mehrere Komponenten beinhaltet, wie zum Beispiel Username und Passwort.

Akustikkoppler: Vorgänger des Modems. Funktioniert auf die gleiche Weise, mit dem Unterschied, dass ein Telefonhörer an das Gerät „gekoppelt“ werden muss.

ASCII: Abkürzung für American Standard Code Information Interchange. Gängigster Schriftsatz mit 256 Zeichen, bestehend aus Klein- und Großbuchstaben sowie Steuerzeichen.

ASCII-Artist: Bezeichnung für einen User, der grafische Bilder und Logos in Form von gewöhnlichen Buchstaben zusammenstellt. Diese Bilder sind stilistisch sehr eigen und haben in der Szene oft einen graffitiartigen Charakter. Texte und Signaturen sowie die gesamte Oberfläche von Systemen und Mailboxen in der Szene tragen oder trugen diese grafischen Verzierungen.

Backbone-Server: Ein Computer, der die Zentrale eines Netzwerksystems darstellt. Ein Backbone-Server verbindet mehrere Computer und ist das Rückgrat mehrerer Netzwerksysteme.

BBS: s. Mailbox.

Blue Boxing: Allgemeine Bezeichnung für die illegale Manipulation eines Telefonvermittlungscomputers durch Tonsignale. Nach Entstehung der ersten Blue Box, die ursprünglich nur einen 2600-Hz-Ton erzeugte, hat sich im Laufe der Jahre eine ganze Subkultur von Phreakern (von: Telefon Freak) entwickelt.

Board: s. Mailbox.

Bootblock: Der Block (Sektor) eines Datenträgers beinhaltet die wichtigsten Informationen. Der Bootblock vermittelt dem Computer, welche Komponenten geladen und gestartet werden sollen. Auch: BootSektor, Master-Boot-Sektor.

Bootblock-Virus: Ein Virus, der sich im Bootblock tarnt. Auch: Boot-Sektor-Virus, Hybridvirus.

Box: Abkürzung für Mailbox.

Braker: hier ein Programm, das die Arbeitsgeschwindigkeit des Computers bremst. Auch: Freezer.

Buster: Person, die für die polizeiliche Überführung einer Person verantwortlich ist oder daran mitgewirkt hat.

Browser: Programm zum Aufrufen von Datenbeständen des World Wide Web. Gängige Browser sind z. B. Microsoft Internet Explorer und Mozilla Firefox. Auch: Internet-Browser, Web-Browser.

Calling Card: viele Telefonanbieter vertreiben sog. Calling Cards, die dem Kunden mit Hilfe einer Nummer ermöglichen, von jedem Ort der Welt aus zu telefonieren. Die Abrechnung der Rechnung erfolgt über das Konto des Kunden wie bei einer Kreditkarte.

Capture: Ein Mitschnitt (Protokoll) einer Sitzung am Computer, meistens während einer Datenfernübertragung. Um einem Softwarepiraten illegale Aktivität nachzuweisen und eine Hausdurchsuchung zu erwirken, dienen Captures oft als Beweismittel.

Cheese Box: s. Blue Boxing.

Code: Quelltext eines Computerprogramms. Auch: Sourcecode, Source, Quellcode.

Coder: hier Programmierer in der Demoszene. Jemand, der hobbymäßig Spezialeffekte auf dem Computer programmiert, um in Wettkämpfen seine Fähigkeiten und die seiner Demogruppe unter Beweis zu stellen.

CoOp: Abkürzung für Co-Operator. Auch: Co-System-Administrator, Cosysop.

Demoversion: Softwareprogramm, das eingeschränkt nutzbar ist. Erst nach dem Kauf wird der volle Zugriff freigegeben. Auch: Trial-Version, Tryout-Version.

Elite: Bezeichnung für Szenemitglieder, die meist illegal tätig sind und sich zum Kern der Szene zählen. Auch: 1337, Leet.

Exe-Datei, exe: Abkürzung für executeable. Kennzeichnet eine Datei als ausführbares Programm.

FAQ: Abkürzung für Frequently Asked Questions (zu deutsch: häufig gestellte Fragen).

Fünfeinviertel-Zoll- bzw. Dreieinhalb-Zoll-Diskette: Datenträger mir magnetischer Oberfläche. Mit der Entwicklung der 3,5-Zoll Diskette (bis zu 1,44 MB Speicher), wurde die 5,1/4-Zoll-Disketten (oft 320 Kilobyte) bereits Ende der 80er Jahre abgelöst. Während die 3,5-Zoll Diskette eine stabile Plastikoberfläche besitzt, kann die 5,1/4-Zoll-Diskette gebogen werden.

Hacker: Arbeiter im Weinberg, der den Boden lockert.

Handle: Bezeichnung für ein Pseudonym bzw. einen Usernamen.

Hexadezimaleditor: Ein Editor (vergleichbar mit Notepad), der binäre Daten hexadezimal anzeigt und bearbeiten lässt. Hexadezimalzahlen werden zur einfachen Darstellung von Dualzahlen (Prozessorsprache 0 und 1) verwendet. Eine Hexadezimalzahl stellt 4 Byte im Dualsystem dar, z. B. „6“ in Hexadezimal würde als Dualzahl „0110“ ergeben.

IP-Adresse: Abkürzung für Internet-Protokoll-Adresse. Eindeutige Adresse, die jeden Rechner im Internet identifiziert.

Lamer: 1. Bezeichnung für einen Computerdummy. 2. Abfällige Bezeichnung für ein unbekanntes, ahnungsloses oder schlecht arbeitendes Szenemitglied.

Level-Editor: Als Level bezeichnet man Spielabschnitte in einem Computerspiel (Ebene, Schwierigkeitsgrad). Ein Level-Editor ist ein Programm, das dem Computerspieler erlaubt, diese Levels selbst zu editieren oder eigene herzustellen. Ein Leckerbissen für Spieler, die z. B. andere Landschaften bauen möchten, als die vom Spiel vorgegebenen Levels durchzuspielen. Auch: Missions-Editor.

Linkvirus: hier ein Virus, der sich an eine bestehende Datei anhängt und somit ihre Struktur verändert. Linkviren gehörten zu der Generation von Viren, die nach dem Ausschalten des Computers existent blieben.

Mailbox: hier ein Informationssystem, das an das Telefonnetz angeschlossen wird und für jeden Anwender, der ein Modem besitzt, zugänglich ist. In den USA und in der Szene hat sich der Begriff BBS (Bulletin Board System) oder Board durchgesetzt.

Mailer: hier Programm zur Verwaltung von Emails, Mitteilungen, News etc. Häufig benutzte Mailer sind z. B. Microsoft Outlook Express. Auch: PIM

Modem: Abkürzung für Modulation/Demodulation. Gerät, das Töne in Daten umwandelt und umgekehrt, um sie durch eine gewöhnliche Telefonleitung senden und empfangen zu können.

Motherboard-Chipsatz: Anordnung der Chips auf der Hauptplatine des Computers.

Operator: s. Systembetreiber

OSI-Schichtenmodell: Festlegung der Funktionsweise der Datenübertragung in einem Netzwerk unterschiedlicher Systeme. Das OSI-Schichtenmodell (Open Systems Interconnection) wurde von der ISO (International Standarization Organisation) entwickelt und ist das Rückgrat-Protokoll des Internets. Auch: OSI-Referenzmodell.

Oszillator: hier Gerät zur Erzeugung von Schwingungen.

Partyline: öffentliche Telefonkonferenz, in der mehrere Leute gleichzeitig miteinander sprechen können.

Phreaker: Verknüpfung der beiden Worte „phone“ und „freak“. Ein Hacker, der sich auf die Erforschung bzw. auf das Hacken des Telekommunikationssystems spezialisiert hat.

Port: allgemeine Bezeichnung für Schnitt- und Übergabestellen, sowohl Software als auch Hardware, von Daten und Adressen, in der Eingabe (Input) und Ausgabe (Output) stattfindet.

Provider: hier lnternetanbieter.

Quake: Ein ehemals bekannter Egoshooter (3D-Computersspiel) der Firma id Software. Quake gehörte in seinen Anfängen zu den beliebtesten Egoshootern.

Quellcode: s. Code.

Raytracer: Methode oder Programm, zur Ermittlung der Sichtbarkeit von 3D-Objekten sowie von Lichteffekten und -quellen, Schatten und Reflexen.

Reset: Neustart eines Computers.

Rohling: beschreibbarer Datenträger.

Scener: Bezeichnung für ein Szenemitglied.

Script: hier eine Zusammenstellung von Befehlen an den Computer.

Server: hier ein Computer in einem Netzwerk, der anderen ihm angeschlossenen Rechnern zuarbeitet (z. B. Internet-Server).

Source/Sourcecode: s. Code.

Stuff: zu deutsch Stoff. Bezeichnung für schwarzkopierte Software. Ursprünglich aus der Drogenszene stammend, wurde der Begriff Ende der 8oer Jahre in den Slang der Schwarzkopierer übernommen.

Systembetreiber: hier jemand, der einen Rechner verwaltet, an dem mehrere Benutzer über das Netzwerk zugreifen. Auch: Sysop, Admin, Systemadministrator, Operator, Op.

Sysop: s. Systembetreiber.

Tab Into: Phreakersprache: sich in ein Telefongespräch einklinken.

TCP/IP: Abkürzung für Transmission Control Protocol/Internet Protocol. TCP/IP ist die Basis- und Kommunikationssprache (Protokoll) vernetzter Computer wie zum Beispiel auch des Internets.

Terminal-Programm: Programm, das auf dem lokalen Rechner die Datenfernübertragung abarbeitet und zur Einwahl in Mail-boxen oder zum Datenaustausch zweier Computer dient.

Trojanisches Pferd: Softwareprogramm, das sich im System als ein nützliches Programm ausgibt, jedoch ohne Wissen des Users andere Funktionen erfüllt, wie zum Beispiel das Ausspähen von Passwörtern. Auch: Trojaner

Update: Aktualisierung einer Software durch eine neue Version.

Vollversion: s. Demoversion.

Warez: Bezeichnung für Schwarzkopien.

War-Script: s. Script.

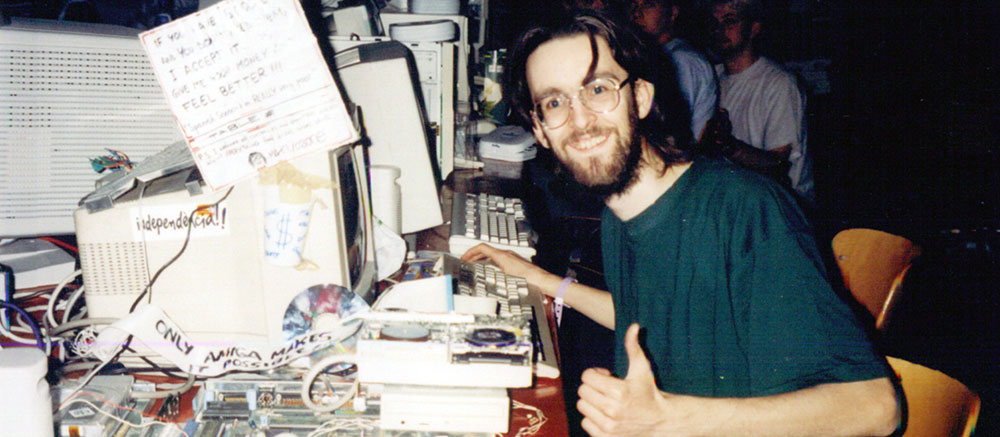

Cap’n Crunch

Cap’n Crunch The Party

The Party Das Verhör

Das Verhör Buster

Buster Tetris

Tetris Virus

Virus Kimble

Kimble Busted

Busted Swapper

Swapper Glossar

Glossar