Schwarz, ohne Milch, ohne Zucker. so mochte ich Kaffee schon immer am liebsten. Obwohl dieser hier ein wenig zu bitter schmeckt, schenke ich mir noch eine Tasse ein.

Ich habe mir fest vorgenommen, die Büroklammer, die vor mir auf dem Tisch liegt, nicht in die Hand zu nehmen. Aber bereits nach einer knappen halben Stunde greife ich ganz automatisch nach ihr und beginne das dünne Metall zwischen den Fingern hin und her zu biegen. Ich kann es nicht lassen. Ständig muss ich mit allen möglichen Gegenständen herumspielen. Die Oberfläche von Plastik, Metall oder Stoff auf meiner Handfläche zu spüren, beruhigt mich immer ungemein. Vielleicht ist das so etwas wie ein Tick. Um meine Mitmenschen nicht zur Weißglut zu bringen, muss ich mir oft selbst auf die Finger klopfen. Der Staatsanwalt wirft nur einen flüchtigen Blick auf die Büroklammer in meinen Händen, die ich immer noch knete, drehe und verknote.

Es müssen schon etliche Stunden vergangen sein. Mein Zeitgefühl ist neben meiner sonstigen Gelassenheit das erste gewesen, was mir an diesem Tag abhanden gekommen ist. Die Büroklammer in meiner Linken, bemerke ich, wie meine rechte Hand nach oben wandert, um mit Zeigefinger und Daumen meine Augen zu massieren. Eine Geste, die ich bislang nur bei älteren Leuten beobachtet habe und stets belächelte.

Ich muss unwillkürlich an meinen selbstsicheren Einzug in das Büro des Staatsanwalts denken. Er ist mir in gebeugter Haltung vorausgegangen, und ich habe mir im Kopf schon ausgemalt, wie ich bei der Vernehmung schnell die führende Rolle übernehmen würde, um dann, nach ein oder zwei Stunden, als klarer Sieger wieder hinauszugehen. Nachdem mehr als zwei Stunden vergangen sind, wäre ich froh, wenn die Vernehmung schon Jahre hinter mir läge. Mir wird von Minute zu Minute bewusster, dass das hier kein Spiel mehr ist.

„Wollen Sie vielleicht eine kleine Pause einlegen?“, fragt der Staatsanwalt. „Sie können gern mal kurz an die frische Luft gehen.“ Ich schüttle mit gespielter Selbstsicherheit den Kopf. „Nein, nein, ist schon in Ordnung. Ich bin voll da“, sage ich, während ich mich auf die Armlehne des Stuhls stütze, um meinen Körper in eine aufrechtere Haltung zu bringen.

Der Staatsanwalt blickt mich kurz prüfend an und nickt dann. „Wie kam es zu dieser Destruktivität“, fährt er mir ruhiger Stimme fort. „Ich meine, Sie sind doch ein talentierter Mensch. Sie sind zu solch unglaublichen Dingen fähig und …“, er überfliegt noch einmal die Akte, in der all die „unglaublichen Dinge“ vermerkt sind. „Ich kann mir gut vorstellen, dass man Sie in der Arbeitswelt mit offenen Armen empfangen würde.“

Fabian war zehn Jahre alt. Die meisten schätzten ihn auf zwölf: Einige hielten ihn sogar für noch älter und wunderten sich, wenn er ihnen sein wirkliches Alter verriet. Dann war er immer besonders stolz. Fabian besuchte die sechste Klasse eines Gymnasiums. Sein Schulrucksack war gefüllt mit dicken Schulbüchern, Heften und all den anderen scheinbar notwendigen Dingen, die ihn nicht im Geringsten interessierten. Für ihn war völlig klar, dass das Gewicht des Ranzens der Grund für seine Wirbelsäulenskoliose war, obwohl der Arzt seine Beschwerden auf mangelnde sportliche Aktivität und zu langes Sitzen vor dem Computer zurückführte. Für Mathematik, Englisch oder Biologie konnte er so gut wie keine Begeisterung aufbringen, was in seinem Alter sicherlich nichts Ungewöhnliches war. Der Unterschied zu seinen Mitschülern lag wohl eher darin, dass er auch keinerlei Gedanken an Fußball oder Mädchen verschwendete. Seine Welt bestand aus Prozessorzahlen und Programmroutinen.

Seinen damaligen Mathematiklehrer, der sich erst viel später als Fabian einen Computer zugelegt hatte, überkam eines Tages das Bedürfnis, der Klasse zu erklären, wie ein Computerprogramm funktioniert. Natürlich war das ein Thema, bei dem sich Fabian zu beteiligen wusste. Vor allem, weil es für ihn ganz offensichtlich war, das Herr Verhoeven eine Reihe von Fehlinformationen an seine Schüler weitergab. Fabian versuchte seinem Lehrer recht undiplomatisch klar zu machen, dass er keine Ahnung von Computern und deren Programmierung hatte. Doch Herr Verhoeven fand in Fabians schlechten Schulnoten Grund genug, nicht weiter auf diese Diskussion einzugehen.

Für Herrn König, seinen Englischlehrer, war jedoch offensichtlich, dass Fabian eine besondere Begabung hatte. „Es ist nicht von der Hand zu weisen, argumentierte er, Fabian hat ein Talent, mit Computern umzugehen und dies ist in jedem Fall förderungswürdig. Da niemand sonst aus dem Lehrerkollegium es für notwendig erachtete, versuchte Herr König, Fabian im Alleingang zu helfen, und trat mit seinen Eltern in Kontakt. Die Tatsache, dass Fabian an Wochenenden stundenlang merkwürdige Zahlen und Befehle wie „poke 54296,3t“ oder „sta $d418“ in den Computer eingab, unterstützte die Entscheidung der Eltern, eher Herrn König als Herrn Verhoeven Glauben zu schenken. So landete Fabian bei Herrn Rietmann, dem Vater eines recht unbeliebten Klassenkameraden. Herr Rietmann war Ingenieur und sollte herausfinden, wo die Stärken von Fabian lagen.

Fabian mochte diese Treffen nicht und bis heute hat er nicht verstanden, worin der Sinn dieser Zusammenkünfte lag. Als begeisterter und vielleicht sogar erfahrener Computerbenutzer versuchte Herr Rietmann, Fabian die Strukturen seiner selbstentwickelten Programmroutinen näher zu bringen. Fabian verglich sich indessen mit einem NBA-Spieler, den man als Fördermaßnahme mit einem Minigolfer zusammenbrachte. Natürlich wollte Fabian Herrn Rietmann zeigen, dass er es nicht mit einem Anfänger zu tun hatte, und führte ihm vor, wie man kopiergeschützte Programme mit einem einfachen Hexadezimaleditor knacken konnte. In seinem Übereifer löste Fabian unbeabsichtigt eine heftige Reaktion bei Herrn Rietmann aus. Wutentbrannt und unter Androhung einer Strafanzeige setzte er Fabian vor die Tür. In seiner naiven Angst entschied sich Fabian, niemandem von diesem Vorfall zu erzählen.

Zu dieser Zeit etwa erkannte eine Gruppe von Leuten, die zu den innersten Geheimdienstkreisen zählten, ein schwerwiegendes Problem, das sich für die nahe Zukunft abzeichnete. Man sah voraus, dass die Übertragung von Daten über die Telefonleitung zur Selbstverständlichkeit werden würde. Die Abhörmöglichkeiten dafür waren zwar schon gegeben, ohne einen richterlichen Beschluss jedoch konnten solche Aktionen nur unter enormem Aufwand stattfinden. Aber das sollte derzeit weder Fabian noch sonst jemanden stören.

„Haben Sie eigentlich schon mal daran gedacht, sich einen Job zu suchen?“

Ich denke nach. Ein großes „Nein“ platzt in meine Gedanken. Ich habe mich tatsächlich noch nie um einen Job bemüht. Nach Beendigung meiner Schulausbildung erschien mir der Zivildienst ein gutes Versteck vor dem Gedanken „Was jetzt?“ Danach begann ich mit einer Ausbildung als Bürokaufmann. Es hätte auch jeder andere Beruf sein können. Nach zwei oder drei Monaten brach ich die Ausbildung ab. Mit dem Unterhalt, den ich von meinem Vater bekam, konnte ich leben, Miete zahlen, am Wochenende ausgehen. Warum also jobben?

„Das ist Zeitverschwendung“, sage ich.

„Ich glaube, Sie haben überhaupt keine Ahnung, wie händeringend Firmen nach Fachkräften mit ihren Qualifikationen Ausschau halten. Es ist wirklich schade, dass Sie diese Einstellung haben.“ Ist dem so? Ich weiß es nicht. Mir ist es zumindest bis zu diesem Zeitpunkt ziemlich egal gewesen. In meinem Kopf höre ich piepsende Töne, die vereinzelt auftauchen. Da sind Tastaturklicken, DVD-Brenner, Mausklicken, jubelnde Leute. Wenn ich mich mit der Szene treffe, ist alles anders. Dieser Staatsanwalt ist kein Szenemitglied. Er kann mich nicht verstehen.

„Kann schon sein“, sage ich. „Warum auch nicht. Ich habe nur keine Lust, irgendwo zu arbeiten, wo die Leute keine Ahnung von Assemblerroutinen, Netzwerk- und Systemprogrammierung haben.“

„Dann bringen Sie es ihnen doch bei. Außerdem glaube ich nicht, dass Sie der einzige Mensch auf der Welt sind, der sich mit all diesen Dingen auskennt.“

„Nein, in der Szene gibt es viele solcher Leute“, gebe ich zu.

„Nun, scheinbar haben die trotzdem ein anderes Verhältnis zum Leben. Schließlich sitzen nur Sie hier.“

Wieder dieses Piepsen, vielleicht ist es nur die Müdigkeit. Doch ich lasse mich darauf ein. Mit den Tönen kommen Erinnerungen, die mich ablenken und mich nicht länger über die Fragen des Staatsan-walts nachdenken lassen.

Es war definitiv ein ungewöhnlich kalter Tag, selbst für dieses Land, das so hoch im Norden liegt. Der Wind, der Fabian ins Gesicht wehte, schien tiefe Schnitte in seine Haut zu ziehen. Die nach unten gezogenen Mundwinkel unterstrichen seinen eisigen Gesichtsausdruck. Der Dreck auf den Straßen wirbelte um seine Beine. Seine Füße stampften bei jedem Schritt wie Betonklötze auf den Boden. Fabian kam nun schon zum achten Mal auf diese Party. Abgesehen davon, dass jedes Jahr immer mehr Lamer auf ihr zu finden waren, amüsierte es ihn dennoch, sich mit alten Bekannten und Gleichgesinnten zu treffen.

Er hatte diese Stadt bislang nie wirklich wahrgenommen. Er wusste nicht einmal genau, wo Dänemark auf der Weltkarte zu finden war. Da er mittlerweile jedoch das Gefühl hatte, nichts wirklich Neues mehr auf dieser Party entdecken zu können, hatte er Tinman zu einem kleinen Spaziergang überredet.

„Lass uns wieder zurück zur Party gehen“, sagte Tinman nach ungefähr fünf Minuten. „Ich friere mir den Arsch ab.“

„Stell dich nicht so an. Lass uns doch mal schauen, was es hier in der Stadt so alles gibt.“

Die beiden waren gerade mal his zu der kleinen Einkaufsstraße gekommen, die nicht weit von der Partyhalle entfernt lag. Sie blieben zufällig vor einer Buchhandlung stehen und starrten mit müden Blicken in das Schaufenster, in dem Microsoft-Produkte angepriesen wurden.

„Was hat das in einer Buchhandlung zu suchen?“, fragte Tinman nach einer Weile.

Fabian zuckte mit den Schultern: „Bookware halt. Wusstest du nicht, dass Microsoft die ersten Bücher herausgebracht hat, die sich von selbst schließen. Dieses Buch wird aufgrund eines ungültigen Vorgangs geschlossen. Klapp, Buch zu. Verwunderte Leser auf der ganzen Welt.“

„Ja, und wenn man das Buch wieder aufschlägt, sind alle Buchstaben gelöscht“, sagte Tinman amüsiert, worauf Fabian laut loslachen musste.

Im Grunde gab die Stadt nicht mehr her als geschlossene Geschäfte, leere Straßen und einige Dänen, die den beiden mürrisch nachschauten, wenn sie ihren Weg kreuzten.

„Hast du eigentlich den Harddisk-Killer dabei“, fragte er Tinman, nachdem eine Gruppe von jugendlichen Dänen breitschultrig an ihnen vorbeigegangen war.

„Klar“, antwortete Tinman. „Da fällt aber eh keine Sau mehr drauf rein. Das ist eine stinknormale Exe-Datei. Wie blöd muss man sein, um so etwas zu starten …“

Fabian unterbrach Tinman hastig. „Hör zu. Ich habe eine Idee. Lass uns das Ding als ‚Quake Level-Editor‘ tarnen. Wenn die Leute das aus dem Partynetz ziehen, werden sie es todsicher installieren.“

Tinman überlegte kurz. Die Idee war simpel, aber das waren die wirklich guten Ideen eigentlich immer. Nach einigen Sekunden zeichnete sich ein lächeln um seine Mundwinkel ab.

„Super“, sagte er dann. „Das ist doch mal ein Plan.“

Die beiden machten sich sofort wieder auf den Weg zur Party.

Eine der größten Veranstaltungshallen in Hering war für die noch verbleibenden zwei der insgesamt vier Tage nicht bloß ihre Herberge. Neben Fabian und Tinman waren da noch mehrere Tausend weitere Computerfreaks, die diese Veranstaltung mit ihrer Anwesenheit zur größten und verrücktesten Computerparty der Welt machten. Computersysteme, wie sie unterschiedlicher nicht sein konnten, waren chaotisch auf die unzähligen Tische verteilt. Das Spektakel beeindruckte zudem noch durch eine schier unbeschreibliche Geräuschkulisse. Das Rattern der Diskettenlaufwerke und die sanft zischenden Geräusche der CD-Brenner paarten sich mit den Melodien bekannter Computerspiele. Technomusik hallte aus der einen, Heavy Metall aus der anderen Ecke des Saals. Alle Geräusche zusammen ergaben einen Klangteppich, der selbst den des größten Casinos in Las Vegas in den Schatten stellte. Der ganze Raum war in das flackernde Licht der Monitore getaucht, auf denen überall programmiert, musiziert, editiert, kopiert oder gespielt wurde.

Für Tinman und Fabian war das hier nicht Dänemark, es war nicht einmal mehr ein Ort auf dieser Welt. Eben noch in der erdrückenden Kälte, erschien ihnen die Halle plötzlich als eine Art Hightech-Oase.

Tinman kopierte den Virus auf eine Diskette und steckte ihn Fabian zu. Dieser setzte sich an einen freien Rechner, der an das partyeigene Netz angeschlossen war. Der Besitzer hatte seinen Computer unbeaufsichtigt gelassen. Man würde den Virus zu diesem System zurückverfolgen können und somit einen Schuldigen haben. Ein paar Handgriffe reichten, um den Virus für jeden zugänglich zu machen.

„Schau dir all die Leute an,“, sagte Fabian, nachdem er den Compurer wieder sich selbst überlassen hatte. „In ungefähr zwei Stunden werden sich viele von ihnen den Level-Editor installiert haben und zusehen müssen, wie sich ihre Festplatten verabschieden.“

„Ich habe mir mal das OSI-Schichtenmodell und den ganzen Source von TCP angeschaut“, sagte Tinman scheinbar unbeeindruckt von Fabians Prophezeiung. „Es gibt da Modifizierungsmöglichkeiten, um das Netzwerk total auszutricksen. Du kannst sämtliche Ports ausnutzen und herumblöken, ohne dass es jemand merkt.“

„Dazu gibt es doch schon Unmengen von Scripts“, bemerkte Fabian spöttisch. Er verstand zwar, was Tinman meinte, doch er verspürte nicht das leiseste Bedürfnis, darauf einzugehen. Tinmans Problem lag definitiv in seiner Faulheit. Es würden sowieso mindestens drei Jahre vergehen, ehe er sich die Mühe machen würde, diese Idee in die Tat umzusetzen. Aus diesem Grund langweilten Fabian derartige Unterhaltungen. Er hielt sie für den Inbegriff von Zeitverschwendung. Die durchaus unterhaltsamen Script-Aktionen waren bekannt unter Hackern. Selbst wenn Tinman sein Script in den nächsten Tagen programmieren würde, erschien es mehr als sinnlos. Es gab doch bereits Unmengen existierender Scripts, die jeden Job mindestens doppelt so gut erledigen konnten wie alle ungeschriebenen Scripts von Tinman zusammen. „Wir könnten ein eigenes Script programmieren“, versuchte Tinman es noch einmal, worauf er nur einen müden Blick von Fabian kassierte.

Er schaut mich nie direkt an, wenn er spricht, und das macht mich sicherer. Dass ich ihn beobachte, scheint er gar nicht wahrzunehmen. Mitte sechzig oder vielleicht jünger. So ganz kann ich sein Alter nicht einschätzen, darin war ich nie gut. Der Staatsanwalt macht in jedem Fall einen sehr erfahrenen Eindruck und versteht es trotz einer seltsamen Milde, immer noch autoritär zu wirken.

Obwohl der ganze Hackerdialekt bei einem Normalsterblichen zu Verwirrung führen könnte, lässt er sich keinen Moment von der Komplexität des Themas beeindrucken. Er wiederholt vieles und macht knappe Zusammenfassungen von dem, was ich mit Mühe zu beschreiben versuche. Hin und wieder verlässt er sein analytisches Podest. Unverblümt macht er mir dann durch Belehrungen klar, dass ihm mein Verhalten mehr als nur unverständlich erscheint. Mit Sätzen wie „Das war verantwortungslos“ oder „Haben Sie nicht gewusst, dass Sie Leuten schaden?“, haben ich mich nie beschäftigt. Doch jetzt frage ich mich tatsächlich, warum ich niemals einen Gedanken daran verloren habe. Niemand hat mir zuvor solche Fragen gestellt.

„Diese Leute wollten sich auf der Party amüsieren. Sie haben ihre Daten zerstört. Was glauben Sie, was für einen Schaden Sie dort angerichtet haben: Wenn Ihnen jemand Ihr Eigentum kaputtmacht, würde Sie das doch auch ärgern, nicht wahr?“

Ich versuche ein nachdenkliches Gesicht aufzusetzen, indem ich meine Augenbrauen herunterziehe und meine Lippen leicht aufeinander presse.

„Die sind es doch selbst schuld, wenn die das Zeug bei sich installieren“, sage ich und realisiere zugleich die Absurdität meiner Aussage.

Vor kurzem noch hätte ich das, was er sagt, als leeres Gerede abgetan. Mittlerweile fangen seine Bemerkungen an, Wirkung zu zeigen. „Verdrehtes Schuldbewusstsein“ fällt des öfteren in seinen Sätzen, und allmählich erschließt sich mir der Sinn dieser Worte.

Tobi’s Terminal war die erste Mailbox, die Fabian mit seinem Akustikkoppler, der an einen Commodore 64 Computer angeschlossen war, angewählt hatte. Das war am i. Juli 1985, vier Jahre, bevor das sogenannte „G-10-Gesetz“, ein Zusatz zu Artikel 10 des Grundgesetzes, geändert wurde und verschiedene Geheimdienste allen Grund zu jubeln haben sollten.

Während die meisten Menschen nicht einmal wussten, was ein Computer war, geschweige denn eine Datenfernübertragung, gab es in den Reihen der Geheimdienste ernsthafte Überlegungen, wie sich die rasante Entwicklung der Computertechnologie auf die zukünftige Gesellschaft auswirken würde. Als die Bevölkerung das Tastentelefon noch als etwas Fortschrittliches ansah, arbeiteten diese geheimen Einrichtungen bereits daran, die Datenfernübertragung per Computer innerhalb der nächsten Jahre zu einer Selbstverständlichkeit zu machen. Um eine kontrollierbare Entwicklung der neuen Technologien von Anfang an sicherzustellen, wurde frühzeitig die Entwicklung einer flächendeckenden Abhörstrategie geplant.

Tobi selbst lernte Fabians zufällig bei einem Usertreffen kennen. Das muss um 1992 in einem Cafe in der Stadt gewesen sein. Aufgrund seines Alters stellte der Achtundzwanzigjährige für den damals sechzehnjährigen Fabian so etwas wie eine Respektsperson dar. Während andere Fabians Fragen als infantil empfanden, begegnete Tobi ihnen mir einer Art gelangweiltem Verständnis. Egal, ob Fabian wissen wollte, wie man Systeme am besten und effektivsten zerstören konnte, oder einfach nur, wie man in sie eindringt, Tobi nahm sich die Zeit und teilte ihm alles mit, was er wusste. Auch wenn Fabians vergeblich versuchte andere Leute zu motivieren, eine Gruppe zu bilden, um gemeinsam fremde Systeme zu zerstören, nickte Tobi immer nur nachdenklich.

Eine weitere denkwürdige Begegnung an diesem Tag war seine Diskussion mit einem User namens Baxter. Fabian empfand ihn als etwas sonderbar, scheute sich jedoch nicht, ein Gespräch mir ihm zu beginnen. Baxter erzählte, dass eines Tages die gesamten Kommunikationswege durch den Staat überwacht werden würden. Der Startschuss dazu wäre der Tag, an dem das G-10-Gesetz offiziell in Kraft treten würde. Dieses bestimmte, wann und unter welchen Umständen das Post- und Fernmeldegeheimnis künftig nicht mehr gelten sollte. Für Fabian war Baxters Flüsterpropaganda damals nicht mehr als eine wilde Verschwörungstheorie. Trotzdem interessierte es ihn, und er lauschte gebannt dessen Ausführungen. Als er versuchte auch Baxter für die Idee zu gewinnen, mit ihm eine Gruppe zu gründen, verabschiedete der sich rasch. Er holte sich ein Bier und ging zu einem Platz auf der anderen Seite des Cafés. Danach sah Fabian Baxter nie wieder. Auch nicht, als am 18. Mai 1995 die Fernmelde-Überwachungs-Verordnung in Kraft trat.

Die Beziehung zwischen Tobi und Fabian entwickelte sich zu einer Art Freundschaft. Wann immer Fabian Schwierigkeiten bei der Programmierung von Software hatte, stand Tobi ihm mit Rat und Tat zur Seite. Fabian empfand es als Ehrensache, ihn mit Software aus der Szene zu versorgen, auch wenn er sie nie direkt verlangte. Fabian hatte immer das Gefühl, dass er sich aufdrängte. Tobi sagte nie Nein und bedankte sich jedes Mal herzlich.

„Halt!“, ruft der Staatsanwalt der Protokollantin zu. Ich bin irritiert. „Wollen Sie wirklich, dass wir das so protokollieren?“, fragt er mich.

Ich blicke die Frau an, die zuvor jedes meiner Wort gnadenlos zu Papier gebracht hat und jetzt mit versteinerter Miene auf neue Instruktionen wartet. Ihre glatten Haare glänzen, als hätte sie ihren Kopf gebügelt und anschließend poliert. Die Haare sind exakt unterhalb der Ohren abgeschnitten. Mit ihren schmalen Lippen und einem Blick, der gelangweilter nicht sein kann, macht sie auf mich einen unsympathischen Eindruck. Mir fallen ihre langen rotlackierten Fingernägel auf, und ich frage mich, wie sie es überhaupt schafft zu tippen. Dann denke ich noch einmal über meine Worte nach. Also gut, ich habe etwas an der Wahrheit gedreht. „Nein“, sage ich, „ich habe TFA nicht zufällig, im Internet gefunden. Ich habe gezielt danach gesucht und mich darum bemüht, es zu bekommen.“

Geheimdienste

Currywurst mit Fritten für Fabian und ein halbes Hähnchen mit Fritten für Tobi. Ein Fernseher, einige verschmutzte Tische und zwei Spielautomaten ließen diese deutsch-griechische Frittenbude wie aus dem Bilderbuch erscheinen. Hier waren die beiden Freunde vor einigen Monaten schon einmal gewesen, und obwohl die Currywurst kaum anders schmeckte als in jeder anderen Frittenbude der Stadt, verschlug es sie wieder dorthin.

Wenn Tobi redete, blickte er Fabian nie direkt ins Gesicht. Er schien auf alle Fragen die passende Antwort zu haben. Fabian nannte ihn deshalb den „Allrounder“. Auf Bemerkungen ging er nie ein. Es schien so, als würde er das, was Fabian sagte, erst einmal in seinem Zwischenspeicher lagern, um sich später damit zu beschäftigen. Mit seinem langen schwarzen Mantel und dem blauen Hemd machte Tobi eher den Eindruck eines Versicherungsvertreters. Der sauber gezogene Scheitel unterstrich dieses Erscheinungsbild. Nur die ungeputzte, alte Brille, die seit seiner Jugend dieselbe geblieben zu sein schien, ließ eine Art Gleichgültigkeit gegenüber seinem Aussehen vermuten.

Für Tobis neuen Scanner hatte Fabian an diesem Tag die passende Software aus dem Netz gezogen. Es gab doch Kopien, warum also unnötig Geld für ein Original ausgeben, hatte er ihm eingeredet. Tobi nahm das Angebot gern an. Er steckte die CD in seinen Mantel, der achtlos über der Stuhllehne hing.

Wenn sie sich trafen, redeten sie oft über politische und kulturelle Themen. Dies unterschied Tobi von anderen Computerfreaks in Fabians Umfeld. Er war nicht bloß ein Programmierer, der nichts anderes kannte als seine Sourcecodes. Sein Allgemeinwissen ließ vermuten, dass er über ein beträchtliches Maß an Bildung verfügte. Als Fabian einmal der Name eines sehr bekannten Pantomimen nicht einfallen wollte, nannte Tobi neben Marcel Marceau, nach dem Fabian gesucht hatte, noch fünf weitere. Derartige Unterhaltungen beeindruckten Fabian. Dass Tobi als Verkäufer auf Provisionsbasis in einem Elektroladen arbeitete, wollte ihm nicht in den Kopf gehen. Die Arbeit mache ihm nun mal Spaß, erwähnte Tobi immer wieder, wenn Fabian ungläubig den Kopf schüttelte. Wie sich Leute an Weihnachten um Videorecorder und Satellitenreceiver stritten, finde er immer wieder lustig. Vom Mord an Kennedy über Korruptionsfälle im eigenen Staat bis hin zur totalen Verblödung durch den TV-Alltag, all das waren anscheinend amüsante Themen für Tobi. Sie zauberten ihm immer wieder ein Lächeln ins Gesicht. Er schob sich eine in Ketchup und Mayonnaise ertränkte Pommes in den Mund und begann glücklich darauf zu kauen. „Wie schön, dass so ein bisschen Kartoffel einem Menschen soviel Freude bereiten kann“, dachte sich Fabian bei diesem Anblick.

Eine Nachrichtensendung im Fernseher der Imbissbude berichtete über irgendwelche Kriege, irgendwo gab es wieder Schießereien. Schreie von Frauen und Kindern, die weinend durch zerstörte Dörfer rannten, hallten aus den Boxen des kleinen Fernsehers.

„Warum gibt es eigentlich immer Krieg?“, fragte Fabian, weiter auf den Fernseher blickend.

„Tja“, sagte Tobi, während er die nächste Fritte in den Mund schob. Er war in Gedanken nicht bei Fabians Äußerungen. Die „Fernmelde-Überwachungs-Verordnung“, auch FÜV genannt, unterzeichnet von Bundeskanzler Dr. Helmut Kohl und dem Bundesminister für Post und Telekommunikation Wolfgang Bötsch, schwirrte ihm im Kopf herum. Gedanken, die er ungern mit Fabian teilen wollte.

Fabian merkte, dass Tobi die Frage langweilte.

„Habe ich dir schon erzählt, dass wir an einem neuen Script arbeiten?“, wechselte Fabian das Thema. „Damit können wir Email-Bomben verschicken. Tinman, der Programmierer, arbeitet gerade daran.“

Tobis Aufmerksamkeit war noch immer auf seinen Teller gerichtet. Dann, mit einem anhaltenden Lächeln auf seinen Lippen, schaute er in der Imbissbude umher. Es war nicht zu erkennen, was ihn so amüsierte: Fabians Aussage oder die Plastikblumen neben den Spielautomaten.

„Gibt es denn nicht unzählige Scripts im Internet, die man einfach so benutzen kann?“, fragte Tobi desinteressiert.

„Ja, schon. Das sagt ja jeder. Aber nenn mir mal eine Adresse, wo ich an so etwas drankommen kann.“

„Ich denke, du kommst aus der Szene und kannst alles besorgen.“ Obwohl Tobi mit der beste Programmierer war, den Fabian kannte, war er nicht aus der Szene. Daher konnte er nicht wissen, dass solche Scripts streng gehütete Geheimnisse waren. Und wenn man mal auf ein solches Script gestoßen war, brauchte man selbst als Netzwerkprofi viel Zeit und Geduld, um das Ding überhaupt zum Laufen zu bringen. Die Programmierer solcher War-Scripts hielten oftmals nicht besonders viel von Benutzerfreundlichkeit. Das war auch der Grund, warum man Scripts unbedingt selbst programmieren sollte, was jedoch seine Zeit brauchte. Bei dem Gedanken, dass Tinman an einem Script programmierte, verlor Fabian schnell wieder die Hoffnung, jemals ein Script mit den von ihm gewünschten Möglichkeiten in den Händen zu halten. „Wahrscheinlich wird das Ding nie fertig“, dachte er sich. „Ich habe letztens mal was gelesen. Da gibt es ein Programm, das nennt sich Tribe Flood Attack.“

„Warte mal…“, sagte Tobi und kaute weiter. Dann schaute er sich um. Er ließ sich Zeit. Fabian wartete. „Hör mal, nächste Woche bekomme ich einige DVDs aus Japan“, sagte er schließlich. „Hast du nicht Lust, nächsten Samstag zum Manga-Abend zu kommen?“

Tobis Manga-Abende interessierten Fabian nicht im geringsten. Obwohl Fabian schon mehrmals versucht hatte das indirekt anzudeuten, schien Tobi es immer wieder zu vergessen.

„Klar, warum nicht“, antwortete Fabian, um sein Desinteresse nicht zu offensichtlich werden zu lassen. „Du hast eben was von Tribe Flood Attack gesagt, was meintest du damit?“

„Ach so, ja genau“, sagte Tobi beiläufig. Dann atmete er schwer aus, so als täte es ihm Leid, das Thema überhaupt angeschnitten zu haben. „Da gibt es eine Website. Den Namen habe ich aber vergessen. Such doch mal im Internet nach dem Namen TFA-FAQ.“

„T-F-A-F-A-Q“, buchstabierte Fabian, um auf Nummer sicher zu gehen.

„Jaja, genau“, sagte Tobi. Darin schluckte er den letzten Bissen seines Hähnchens hinunter und strich sich mit einer Serviette über den Mund. „Das ist schon lustig“, fuhr er fort.“ Diese Mangas, die ich bestelle, bekommt man hier gar nicht. Das Paket müsste morgen ankommen. Ich sollte dir wirklich mal einen Manga in japanischer Originalfassung ausleihen.“

„Mach das“, sagte Fabian. Das einzige, was ihn jetzt noch interessierte, waren drei Wörter: Tribe Flood Attack.

„Man muss sich erst einmal einige Dinge klarmachen“, sagt der Staatsanwalt und fährt fort: „Draußen ist es üblich, eine rudimentäre Aussage zu machen, mir der man die Hälfte der Wahrheit unter den Teppich kehrt. So etwas gewöhnt man sich in der Schule oder bei den Eltern leicht an. Nur müssen wir diese Realität ganz klar von unserer hier unterscheiden. Gerade weil ich diese Problematik kenne und die Umstellung auch für Sie etwas ungewohnt sein dürfte, frage ich oft nach. Ich hoffe, Sie verstehen das.“ Ich verstehe nur zu gut. Er sagt mir nichts weiter, als dass ich hier bei der Staatsanwaltschaft und nicht bei meinen Kumpels bin. So zumindest glaubt er sicher zu gehen, dass ich mich nicht in Lügen verstricke.

Ein weiteres Phänomen, das die Geheimdienste erst seit kurzem beschäftigte, war die Datenverschlüsselung privater Anwender. Sie hatten es sich zur Aufgabe gemacht, jede Verschlüsselungsmethode, die sie selbst nur mit hohem Aufwand oder gar nicht knacken konnten, zu einen großen Problem zu erklären. Da bei privaten Anwendern der Wunsch wuchs, Software aus Angst vor Hackerattacken sicher kodieren zu können, schlug der amerikanische Geheimdienst NSA eine Lösung vor, damit dies nicht unkontrolliert geschehe: Das „Key Recovery Project“ sorgte dafür, dass jede Software, die in der Lage ist, hochgradig zu verschlüsseln, mit Hilfe implementierter Schlüssel trotzdem von den Geheimdiensten dekodiert werden konnte. Als Andrew Fernandes, ein Computerexperte der Firma Cryptonym Corporation, einen NSA-Key in der Sicherheitssoftware von Microsoft entdeckt und dies der Presse mitgeteilt hatte, wurde endgültig allen klar: Die Geheimdienste hatten die Kontrolle über nahezu jedes Verschlüsselungsprogramm an sich gerissen.

Diese und andere Tatsachen, die Fabian während seines Hackertreibens ignorierte, wären dazu angetan gewesen, sich über die Gefahren oder vielleicht sogar die wirkliche Motivation seines Handelns bewusst zu werden. Leute wie Baxter hätten ihn sicherlich auf einige PKWs aufmerksam machen können, die ständig in der Nähe seiner Wohnung parkten. Dann hätte er sich vielleicht Gedanken über den Inhalt der Kofferräume machen können, in denen womöglich hochtechnologische Fernabhörgeräte ihren Platz fanden, die selbst das Krabbeln einer Motte durch dickste Wände hindurch gezielt aufzeichneten. Dass Geheimdienste durchaus in der Lage waren, die Wellen, die ein Computermonitor aussendet, über weite Entfernungen einzufangen, um sie wieder in ein Bild umzuwandeln, davon hatte Fabian gehört. Jemand wie Baxter hätte ihm nahe bringen können, dass vielleicht gerade ein solches Gerät sein Monitorbild überwachte.

Bei der Suchmaschine Yahoo gab es unter dem Begriff TFA-FAQ nur einen einzigen Treffer. Es war eine israelische Website in englischer Sprache mit verwirrend vielen Unterverzeichnissen. Den Informationen zufolge war diese erst vor kurzem wieder online gegangen. Auf der Website gelangte man erst nach mehreren Barrieren zum eigentlichen Download-File. Jeder Klick auf einen Link öffnete zwei oder drei neue Browserfenster, die sich beim Schließen automatisch wieder öffneten, wie auf einer unseriösen Werbe-Website. Der Download dauerte aufgrund der schlechten Verbindung zum Server mehr als eine Stunde, die Fabian damit verbrachte, aufgeregt im Zimmer auf und ab zu gehen.

Als er die Datei auf seinem Rechner installierte und den Ordner mit dein Namen TFA öffnete, fand er neben einer ausführlichen Anleitung und dem eigentlichen Programm eine Liste mit dreißig Zugangsnummern zu verschiedenen Universitäten. Laut Anleitung konnte man das Programm von jeder der angegebenen Universitäten aus starten. Die Anleitung beschrieb jeden notwendigen Schritt für eine erfolgreiche Attacke. Es war kinderleicht, das Script auf einem Server zu installieren und zu starten. Die ganze Sache machte Fabian ein wenig stutzig. Schließlich hätte damit jeder, der diese Seite aufrief, solche Versuche ausführen können. Fabian schüttelte den Kopf. Ein so geniales und simples Script hätte längst die Runde machen müssen und alle angegebenen Daten wären somit wieder ungültig geworden.

Er versuchte es trotzdem und überprüfte vorerst nur die Zugangsdaten der Universitäten. Seine Entdeckung war verblüffend. Nicht allein, dass alle Zugangsdaten gültig waren, die Zugänge erlaubten ihm sogar die Änderung des Passworts. Mit den von ihm geänderten Passwörtern waren es nun dreißig Zugangsnummern, auf die nur noch er Zugriff hatte. Die Universitäten lagen zu seinem Erstaunen in verschiedenen Ländern. Afrika, USA, England, Deutschland, Japan, Finnland, Australien und so weiter. Worauf Fabian da gestoßen war, war der Traum eines jeden Hackers.

Als er Tobi anrief, um ihm von seiner Entdeckung zu erzählen, war dieser gerade mit etwas anderem beschäftigt und schien sich nicht allzu sehr dafür zu interessieren. Fabian fragte ihn, woher er die Information habe, und Tobt erzählte etwas von einem Forum, in dem man sich größtenteils über die Möglichkeiten der Dekodierung von Pay-TV-Sendern unterhielt. Damit wechselte er auch schon das Thema und erzählte Fabian fröhlich, wie einfach es sei, mit dem nötigen technischen Kram japanische Programme unverschlüsselt zu empfangen. Auf Fabians Frage, ob er sich überhaupt näher mit TFA beschäftigt habe, entgegnete er nur knapp „Nö!“ Dann kam er wieder auf japanische Zeichentrickfilme zu sprechen. Fabian hätte ihm vom anstehenden Weltuntergang berichten können und Tobi hätte nach einer flüchtigen Bemerkung das Thema gewechselt.

„Das war dumm. Ich habe die Folgen nicht voraussehen können“, gebe ich ehrlich zu.

„Warum haben Sie es dann getan, wenn Sie sich keinen Erfolg davon versprochen haben?“ Dieses Gegenargument war vorauszusehen.

„Schwer zu sagen. Ich war aufgeregt und unter Spannung. Ich glaube, ich habe gar nicht richtig wahrgenommen, was ich da tat.“

Ich gestehe mir selbst ein, dass das alles recht albern und unglaubwürdig klingt. Zu meiner Überraschung ist der Staatsanwalt ganz anderer Meinung und benutzt meine Worte, um sein Bild von mir zu vervollständigen.

„Sie waren also in einer Art unhaltbarem Zustand. Eine Art Sucht, von der Sie sich nicht mehr losreißen konnten“, sagt er verständnisvoll. „Wissen Sie“, fährt er fort, „vielleicht sollte man Ihnen mal andere Aufgaben zuteilen, damit Sie nicht auf so dumme Gedanken kommen. Können Sie sich vorstellen, auch mal konstruktiv mit Ihrem Wissen umzugehen? Was meinen Sie?“

Ich zucke mit den achseln.

Fabian las die TFA-Anleitung gerade ein drittes Mal, als das Telefon klingelte. Er nahm den Hörer ab. Es war Tobi. Er rief Fabian sehr selten an.

„Hör, mal …“, fing er an, das Scanner-Programm, das du mir gegeben hast, ist nur eine Demoversion,

„Du musst die Seriennummer eingeben, dann wird sie zu Vollversion“, sagte Fabian.

Ein „Hm“ kroch durch den Hörer. Im Hintergrund war das Zischen des CD-Laufwerks zu hören. „Ich kann da nichts finden.“

„Sorry, ich muss vergessen haben, es auf die CD zu brennen.“ Fabian kramte auf seiner Festplane. „Übrigens, dieses TFA. von denn ich dir erzählt habe, ist unglaublich“, sagte er dann. „Man kann kompletten IP-Adressen Datenmüll zusenden. Man könnte zum Beispiel einen ganzen Provider damit lahm legen“.

„Nun, die meisten Backbone-Server können gewöhnlich solchen Datenmüll leicht schlucken. Ich denke, damit kannst du höchstens ein paar kleine Anwender ärgern“, sagte Tobi wieder einmal in beiläufigem Tonfall.

„Doch“, sagte Fabian überzeugt. „Ich gebe dir das Ding mal, schau es dir an.“

„Ich könnte mir höchstens vorstellen, dass man so etwas von mehreren Quellen gleichzeitig startet. So würde ich das jedenfalls machen.“

Durch das Telefon konnte man deutlich hören, dass Tobi mit etwas anderem beschäftigt war, während er sprach. „Wenn man wirklich jemandem schaden möchte, dann den großen Anbietern wie Yahoo, eBay oder ähnlichen. Die trifft es härter, nehme ich an.“

„Soll ich dir das Programm mal gehen?“, versuchte Fabian ihn zu überzeugen.

„Nee, lass mal. Ich habe keine Zeit für sowas. Am Samstag haben wir Rollenspielabend, deshalb möchte ich ein paar Grafiken scannen, wenn ich heute überhaupt noch dazu komme.“

Tobis müde Reaktion wunderte Fabian nicht. Er hatte weder mit Hackern noch mit Tools wie TFA zu tun. Sein ohnehin schon mäßiges Interesse an diesem Thema war nur theoretisch. Er hatte anscheinend keine wirkliche Vorstellung davon, wie das Programm funktionierte und was es anrichten konnte.

Fabian fand nun endlich die Seriennummer auf seiner Festplatte und gab sie durch. Dankend beendete Tobi das Gespräch. Was Tobi wirklich beschäftigte, davon hatte Fabian keine Ahnung. Er dachte auch nicht darüber nach. Falls Tobi sich Gedanken über die Probleme der Geheimdienste machte, wäre es Fabian weder an diesem noch an einem anderen Tag aufgefallen. Es war mittlerweile Tatsache, dass Geheimdienste völlig legal sämtliche Kommunikationsleitungen abhörten und problemlos Geheimcodes knacken konnten. Doch ein weiteres Problem, das im Laufe der Zeit zutage gekommen war, war selbst für die Geheimdienste nicht vorauszusehen gewesen: die Anonymität im Internet. Zwar sprachen Themen wie Jugendschutz für ein kontrollierbares Internet, dennoch fehlte ein grundlegender Baustein, um die Öffentlichkeit von der Notwendigkeit einer vollstaatlichen Kontrolle zu überzeugen. Um anonyme Hackerattacken auf die computerisierte Infrastruktur zu verhindern, hatte Bill Clinton im Jahre 1998 umgerechnet 2,3 Milliarden US-Dollar vom Haushaltsbudget zur Verfügung gestellt. Um diese Ausgaben zu rechtfertigen, wäre nichts überzeugender gewesen als der Angriff eines Hackers. „Scan du mal deine Rollenspielhildchen und guck Mangas“, flüsterte Fabian hämisch vor sich hin. Tobis Trägheit spornte ihn nur noch mehr an, seine Ideen in die Tat umzusetzen. Yahoo, eBay, Amazon, Hotmail und Lycos würden vor ihm in die Knie gehen.

Er würde sie alle zerstören. Er steckte nun all seine Energie in dieses Vorhaben hinein. Er würde die Attacke von dreißig Quellen gleichzeitig starten. Das war eine gewaltige Idee. „Meine Idee“, dachte Fabian und hob seine Faust in Siegerpose.

„Als ich mitbekam, dass der Junge, mit dem ich vor kurzem noch zu einer außergerichtlichen Einigung gekommen war, später zu einem Privatsender lief und sich über meine angeblich harten Maßnahmen beschwerte, hörte bei mir der Spaß auf“, erzählt der Staatsanwalt in einem Ton, als würde er die Geschichte gerade seinem Kollegen bei einem Glas Bier erzählen.

„Was haben Sie gemacht?“, frage ich zögerlich und in der Ungewissheit, ob ich auf den Exkurs eingehen soll.

„Nun, ich habe ihn hergerufen und gesagt, dass ich Besseres zu tun hätte, als Telefonate von Sensationsjägern zu beantworten.“

„Das verstehe ich“

„Sie müssen sich das mal vorstellen. Ich habe vorgeschlagen, er solle sich bei der Dame, der durch Gewaltandrohung einen gewaltigen Schrecken eingejagt hatte, höflichst entschuldigen und ihr einen Dienst erweisen. Die Dame war schon über siebzig. Er sollte für sie einkaufen und vielleicht auch mal die Wohnung saubermachen, mehr nicht. Mit dem Einverständnis der Dame selbstverständlich.“

„Das wollte er nicht?“, antworte ich mit einer Verwunderung, um auch gleichzeitig zu signalisieren, dass zumindest ich zu derartigen Kompromissen bereit wäre. Ich würde mich bei allen entschuldigen und hier und da anfallende Arbeiten erledigen. Falls es die Möglichkeit eines Kompromisses in meinem Fall überhaupt gab. „Was ist dann passiert?“, frage ich.

„Nun, er hatte sich entschuldigt, und die Dame war bereit, die Entschuldigung zu akzeptieren. Aber diese Pressegeschichten ziehen bei mir nicht. Wenn jemand glaubt, er müsse sich woanders ausheulen, dann kann ich auch durchladen und schießen.“ Der Staatsanwalt macht eine kurze Pause. „Nun, er hat das eingesehen und ich habe keine Anklage erhoben.“

Jetzt schaut er mir zum ersten Mal direkt in die Augen, und ich habe das Gefühl, dass sich in dieser ernsten Miene eine Art Lächeln versteckt.

Wiedergutmachung

Es war um drei Uhr mittags, als Fabian von Bitsocom zurück kam und seinen DVD-Brenner in der Hand hielt, den er nun zum vierten Mal wegen eines Defekts umtauschen wollte. „Das Ding wird auch zum fünften und sechsten Mal kaputtgehen“ hatte Fabian dem Verkäufer gesagt. „Das ist Müllware“, „Vielleicht liegt es daran, dass Sie ihre Software nicht richtig benutzen“, bemerkte der Filialleiter und guckte ihn fragend an. Fabian ärgerte sich. Für ihn war klar, dass dort keiner die leiseste Ahnung von Hardware hatte. Jeder hielt sich für ein Computergenie, und doch konnten sie wahrscheinlich nicht mal ihren Videorecorder richtig bedienen. Die Website von Bitsocom war somit das optimale Ziel für seine erste Attacke. Gestern noch vollig übermüdet vom Studium der TFA-Anleitung, gab diese Bitsocom-Geschichte Fabian neue Kraft, um nun die praktische Wirkung des Scripts zu erproben.

TFA war ein Server-Script und arbeitete nach einfachen Kriterien. Einmal auf Drittserver installiert, war es aktiviert und wartete auf Befehle des Masters. Der Master war jeweils derjenige, der das Script installiert hatte und sich TFA mit einem Passwort zu erkennen gab. TFA konnte mittels einer Fernabfrage aus einem anderen Ort im Internet gesteuert werden. So war es beispielsweise möglich, dem in den USA installierten TFA-Script aus Deutschland den Befehl zu geben, in Australien einen bestimmten Provider zu attackieren. Stunden verflogen für Fabian wie Minuten. Es kam ihm vor, als habe er nicht länger als eine Viertelstunde gebraucht, um mit Hilfe der Anleitung in allen ihm zur Verfügung stehenden dreißig Universitäten TFA zu installieren. Dreißig Server und dreißig mal TFA. Alles, was er jetzt noch zu tun brauchte, war innerhalb kurzer Zeit allen dreißig TFAs den Befehl zu schicken, die Attacke auf die Bitsocom-Website zu starten. Während er den Abschussbefehl zusammenbastelte, merkte er, wie sein Herz zu pochen begann. Angespannt wartete er auf den Moment, in dem er den Befehl versenden würde.

Er hatte sich überlegt, dass zwei Uhr morgens günstig wäre, da zu dieser Zeit niemand eine Attacke erwarten würde. Im Grunde wagte er nicht zu hoffen, dass er Erfolg haben könnte. „Die Provider werden den Datenmüll einfach schlucken“, hatte Tobi prophezeit. So, als ob eine Ameise einem Löwen ans Bein pinkelt. „Das funktioniert bestimmt nicht“, hörte er Tinman in Gedanken zu ihm sagen. „Lass uns ein eigenes Script programmieren, irgendwann, irgendwo, irgendwie.“ Idioten, dachte Fabian, alles nutzloses Gerede.

Zwei Uhr und keine Minute später. Alles war vorbereitet. Es wird bestimmt nicht funktionieren, sagte sich Fabian in der Hoffnung, es funktioniere doch. Er gab den Befehl ein, zum Versenden des Befehls. Nur wenige Minuten später war die Website von Bitsocom nicht mehr aufrufbar. Große innere Zufriedenheit wich schnell der totalen Euphorie. „Ja, ja, ja!“, schrie er in die Nacht. „Es hat funktioniert, ich habe es geschafft!“

Der Staatsanwalt hört aufmerksam zu. „Das müssen ungeheure Datenmengen gewesen sein“, sagt er schließlich. „Mehr als ein Gigabyte pro Sekunde. Ich wusste nicht, dass das geht“, erwidere ich.

„Das war nicht sehr konstruktiv, aber schon irgendwie respektabel“, sagt der Staatsanwalt und nickt mit zusammengepressten Lippen. Dann reibt er sich mit dem Finger über die Nase. Er lächelt, so als würde er sich gerade das Gesicht der millionenschweren Firmenbosse vorstellen, die von einem einzigen Hacker bloßgestellt wurden. Ich lächle ebenfalls, vielleicht ein wenig zu deutlich. „Nun, lustig finde ich das nicht“, sagt der Staatsanwalt, und über sein Gesicht ziehen sich gleich wieder Sorgenfalten. „Der Spaßeffekt ist die eine Sache. Sie aber haben Millionenschaden angerichtet. Diese Internetunternehmen garantieren Arbeitsplätze, die Sie gefährden. Ihren Spaß müssen andere bitter ausbaden.“

Ich schaue ihn bedrückt an. Den Ersatz von Millionenschaden kann ich nicht bezahlen. Auch die Arbeitsplätze kann ich nicht garantieren. „Wie naiv ich gewesen sein muss, mich darauf einzulassen. Heute ist Rollenspielabend bei Tobi, zu dem ich auch eingeladen bin. Tinman programmiert womöglich vergnügt an seinem Script, das nie fertig wird. Und ich sitze hier bei der Staatsanwaltschaft und muss mich wegen ziemlich viel Geld und Arbeitsplätzen verantworten. Ich habe noch nie eine Tat derart bereut wie diese. Dumme Gedanken hat jeder, nur ich Trottel musste sie umsetzen. Ich bin der Verlierer, der Versager, der Idiot, denke ich.

Zwei Uhr und fünfzehn Minuten. Fabian wurde plötzlich etwas klar. Am nächsten Morgen würden sämtliche Administratoren die Ursache bei Bitsocom diagnostizieren und die Zugänge, die er sich bei den dreißig Universitäten mühevoll angeeignet hatte, durch Beschwerden sperren lassen. Kleine Aufregung bei Bitsocom, und die TFA-Quellen würden gelöscht werden. Nach einigen Wochen hätten es alle dann auch schon wieder vergessen. Fabian musste sofort eine zweite Attacke starten, denn am nächsten Tag konnte schon alles vorbei sein. Während er den TFAs weitere Befehle zusandte, spürte er, wie eine Adrenalinfontäne durch seinen Körper schoss. Seine Aufregung stieg, bis es kaum noch auszuhalten war. Yahoo, Amazon, CNN, eBay, er tippte eine renommierte Adresse nach der anderen ein. Sein Herz pochte. Die TFAs verrichteten unermüdlich ihre Arbeit. Sie sendeten jeden Datenmüll, den sie auftreiben konnten, an diese Anbieter weiter.

Doch es geschah nichts. Selbst um vier Uhr morgens konnte Fabian bei keinem anderen Provider außer Bitsocom irgendeine Veränderung feststellen. Wahrscheinlich war Bitsocoms Website durch einen dummen Zufall zusammengebrochen. Womöglich war nicht einmal Fabian der Grund dafür. Er fühlte, wie sein Magen knurrte und die Müdigkeit Oberhand gewann. Er machte seinen Rechner aus und genoss die nächtliche Ruhe, die nun seinen Raum beherrschte. Was auch immer er getan hatte, nun war er offline, der Computer war ausgeschaltet. Da stand sein Bett, und es war genauso real wie seine Müdigkeit. Er schmiss seine Klamotten auf die Tastatur und legte sich schlafen.

In seinem Traum fand sich Fabian auf der Toilette des Usertreffens wieder. Er versuchte verzweifelt sein Geschäft zu verrichten. Um die Zeit sinnvoll zu nutzen, dachte er über Baxters Verschwörungstheorien nach. Entlastet, erleichtert und voller neuer Ideen setzte er sich dann wieder zu Baxter. „Ich werde von Geheimdiensten verfolgte, sagte Fabian. „Tobi hat mich dazu angestiftet TFA zu benutzen, um damit eine Hackerattacke zu starten. Und jetzt bin ich der Sündenbock. So wie damals der Mörder von Kennedy, wie hieß der doch gleich?“

„Marcel Marceau“, sagte Tobi, der plötzlich neben ihm stand und dann zur Toilette ging.

„Jetzt haben sie auch noch eine Stuhlprobe von mir“, entfuhr es Fabian panisch.

Baxter schüttelte den Kopf. „Fabian …“, sagte er, „… hast du etwa deinen ganzen Verstand in dieser Stuhlprobe gelassen? Bleib auf dem Boden der Realität.“

„Auf dein Boden der Realität bleiben“, wiederholte Fabian. Alle User im Café lachten.

Schweißgebadet wachte er auf. Draußen vor der Haustür hatte irgendjemand unmittelbar neben seinem Auto geparkt und erschwerte ihm den Einstieg. Er fuhr stadteinwärts, als er das Radio einschaltete: „Die Internetfirmen Yahoo, Amazon und eBay haben gestern Nacht den größten Anschlag der Computergeschichte erlebt“, sagte der Radiosprecher mit ruhiger Stimme. Es war das Thema des Tages. Schockiert, mit weit geöffnetem Mund, hielt Fabian am Straßenrand an.

„Wir treffen uns in zwei Wochen wieder. Bis dahin werde ich sehen, wie wir uns am besten einigen“, sagt der Staatsanwalt und reicht mir die Hand.

Ich entschließe mich zu Fuß nach Hause zu gehen, um meine Gedanken zu sortieren. Als ich an einem Zeitschriftenladen vorbeikomme, muss ich an die Schlagzeilen der vergangenen Wochen denken. Laut Expertenanalysen waren die Email-Attacken von über vierhundert Servern gestartet worden. Die Experten täuschen sich, denke ich, und versuche diese Analysen zu ignorieren. Dass hinter meiner Serverattacke in Wirklichkeit noch jemand anderes stecken soll, ist genauso absurd wie der Traum vom Usertreffen. Dass Tobi etwas mit der Sache zu tun haben könnte, erscheint mir völlig unsinnig. Ich schaue mich um. Hinter mir liegt das Justizzentrum, vor mir die Bahnhaltestelle. Weit und breit ist niemand zu sehen. Niemand beobachtet mich. „Sollte ich wirklich an so etwas glauben, wäre das wieder nichts anderes als verdrehtes Schuldbewusstsein“, denke ich kopfschüttelnd und gehe nach Hause.

Cap’n Crunch

Cap’n Crunch The Party

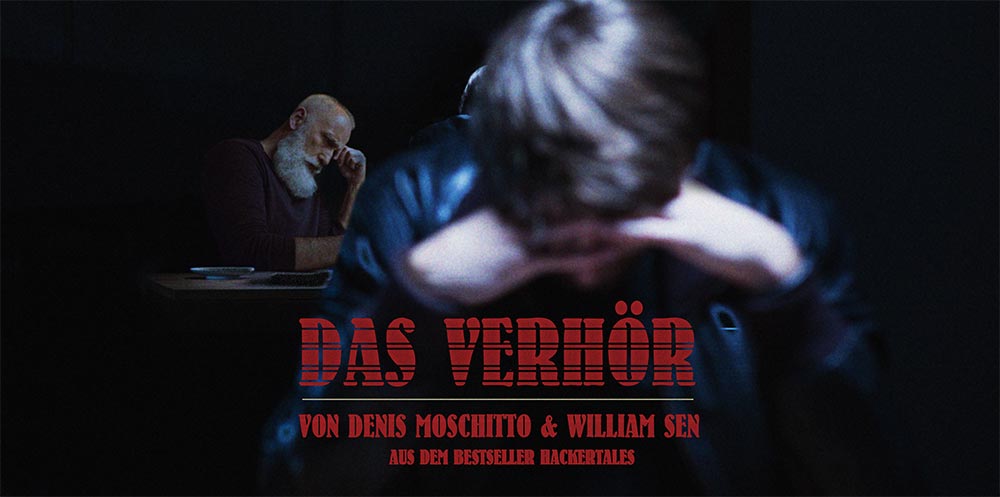

The Party Das Verhör

Das Verhör Buster

Buster Tetris

Tetris Virus

Virus Kimble

Kimble Busted

Busted Swapper

Swapper Glossar

Glossar