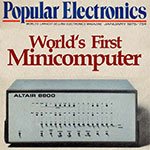

1. Die Geschichte der Schwarzkopie

3. All you can eat

5. Cracker-Ethik

7. Im Paragraphendschungel

8. Das Imperium und seine Rebellen

Auszug aus Centropys NFO zu Herbie: Fully Loaded

Die besten VPN Tools 2025

Anzeige | Gesponserte Angebote

1

CyberGhost VPN

Das einst in deutscher Hand entwickelte VPN-Tool CyberGhost gehört zu den bekanntesten und schnellsten am Markt. Sie ist zudem bekannt als die VPN-Software mit der besten Anbindung zu Streaming-Diensten wie Netflix, Hulu, Amazon Prime, HBO und viele mehr.

2

NordVPN

NordVPN ist die unschlagbare Nummer 1 auf den Markt. Das Unternehmen aus Panama nutzt die dortige gesetzliche Lage, dass gesetzlich keine Daten gespeichert werden müssen. Das Team ist so sehr von der Qualität überzeugt, dass sie sogar eine 30-Tage-Geld-zurück-Garantie anbieten.

3

ExpressVPN

ExpressVPN gehört zu den einzigen VPN-Anbietern am Markt, die sich nach einem Missbrauchsfall einer Untersuchung durch die Regierung ergehen lassen mussten. Das Ergebnis fiel äußerst positiv für den VPN-Anbieter aus, als die Regierung keinerlei Nutzerdaten finden konnte.

4

PROTON VPN

Das Schweizer Unternehmen Proton Technologies war bereits für seine Software ProtonMail bekannt. Ein guter Grund, ihr neues Flaggschiff ProtonVPN genauer anzusehen, das eine Schar an von Fans um das neuartige VPN-Tool versammelt.

5

IPVanish VPN

IPVanish gehört zu einem der wenigen VPN-Tools die auch mal ausnahmsweise nicht aus den Bahamas, China, oder Jungferninseln stammen, sondern aus USA. Entsprechend fällt auch die gute Qualität der Software aus. Wir haben einen genauen Blick auf IPVanish geworfen.

6

RUSVPN

RUSVPN hat sich nicht ohne Grund in der Dominica registrieren lassen. Auf diese Weise ist das VPN-Tool weder im Rechtsraum der amerikanischen oder europäischen Richtlinien und kann auf diese Weise absolute Anonymität gewährleisten.

7

SurfShark VPN

SurfShark VPN geht derweil mit dem härtesten Preiskampf an den Markt und hat in Deutschland 90% Wachstumsraten erreicht. Was sich genau hinter dem VPN-Tool verbirgt, erklären wir in unserer ausführlichen Bewertung.

8

Hide My Ass VPN

Was die wenigsten wissen: Hide My Ass als einer der bekanntesten VPN-Anbieter am Markt ist in der Tat vom Unternehmen AVG - dem größten Hersteller für Antiviren-Software. Kein Wunder, dass deren VPN Software eine hohe Qualität hat.

9

vypr vpn

Vypr VPN ist eines der in der Schweiz ansässigen Unternehmen, bei denen Benutzer hohe Erwartungen an Datenschutz und Privatsphäre haben. Darüber hinaus wurde Vypr VPN ursprünglich nur für einen Zweck erstellt: Um das Überwachungsprogramm der NSA mit dem Namen Room 641A zu überlisten.

10

Avast SecureLine VPN

Man kennt es aus alten James-Bond-Filmen. Die Verbindung ist absolut sicher und geschützt. Genauso verhält es sich mit SecureLine VPN von dem renommierten Hersteller avast. Avast gehört zu den ältesten Herstellern für Sicherheitssoftware und braucht sich die Software nicht zu verstecken.

11

Avira Phantom VPN

Der deutsche Hersteller Avira versteht es die Nachfrage des Nutzers nach Datenschutz und Anonymität bestens zu decken. Es wundert kaum, denn Avira ist einer der ältesten Software-Unternehmen für Datensicherheit am Markt.

Operation Site Down

Operation Site Down

5,0

5,0